Wofür braucht man die Zertifikate?

Heute läuft nahezu jede Seite nur noch über HTTPS. Der Unterschied zum „normalen“ HTTP lieg in der verschlüsselten Übertragung zwischen Server (die besuchte Seite) und dem Client (der Browser auf dem heimischen PC oder dem Smartphone in der Hand). Alle Eingaben und Inhalte werden also nicht in „Klarschrift“ übermittelt und ein „böser Mithörer“, der z.B. den Datenverkehr mitschneidet, wird erstmal die Verschlüsselung knacken müssen. Unmöglich ist es (wie in der EDV üblich) nicht, jedoch ob es die Mühe für den Hacker wert ist zu erfahren, dass ihr gerade diese Seite hier auf habt? Eher nicht, aber man muss es denen ja nicht leicht machen und seinen Server-Datenverkehr für jedes 0815-Script-Kiddie gläsern machen.

Dafür also HTTPS und die dazu gehörenden „Zertifikate“.

Jeder kann mit wenigen Klicks zwar seinen Server (bei dem entsprechenden Server-Verwaltungs-Tools) seinen Server auf HTTPS umstellen, doch „glauben“ die Browser der Sicherheit nicht ungesehen.

Man glaubt der zwielichtigen Person am Bahnhof ja auch nicht, das die Rolex, die er einem andrehen will, dass es eine „echte“ ist… man will schon Gewissheit haben – mit eben einem Zertifikat!

Und da kommt das SSL/TLS-Zertifikat ins Spiel!

Dieses Zertifikat bestätigt dam Browser, „Ja, der Datenverkehr stammt wirklich von der angegebene Adresse!“ Der Server weist sich beim Browser mit dem Zertifikat aus, das er der ist, der er vorgibt zu sein.

Der zwielichtige „Händler“ gibt ja auch vor, die Ware von ihm sei echt. Aber der Beweis wird schwierig.

Ich hoffe, ich konnte es so erklären, was es damit auf sich hat. Denn HTTPS ist nur in Kombination mit einem gültigen Zertifikat wirklich sicherer.

Auf meinem Server hier verwende ich für jede Domain den kostenlosen Dienst von „Let’s Encrypt„.

Warum erneuern?

Die Zertifikate haben nur eine gewisse Gültigkeit und müssen bei kostenlosen Diensten meist von Hand erneuert werden, da sich der Schlüssel im Zertifikat auch jedesmal dann ändert.

Was für ein Schlüssel? Wird damit der Datenverkehr verschlüsselt?

Nein, dieser Schlüssel wird im „Nameserver“ des Serveranbieters eingetragen. Der Zertifikats-Anbieter erstellt diesen und fragt den Schlüssel dann ab, wenn das Zertifikat erstellt wird. So stellt der Anbieter sicher, dass das Zertifikat auch zur Domain (Adresse) passt.

Auch wenn man den Schlüssel anschließend löscht oder ändert, verliert das Zertifikat seine Gültigkeit, da die Domain nicht mehr zum Schlüssel passt.

So, genug der Vorgeschichten und Erklärungen warum, wieso, weshalb…

Nun eine Schritt für Schritt Anleitung, wie man das Zertifikat erneuert, wenn man einen Server bei Server4You mit Plesk-Oberfläche hat:

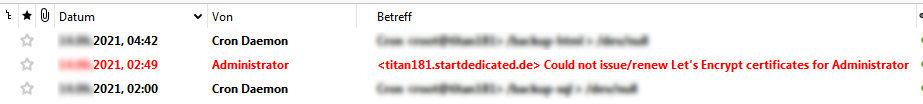

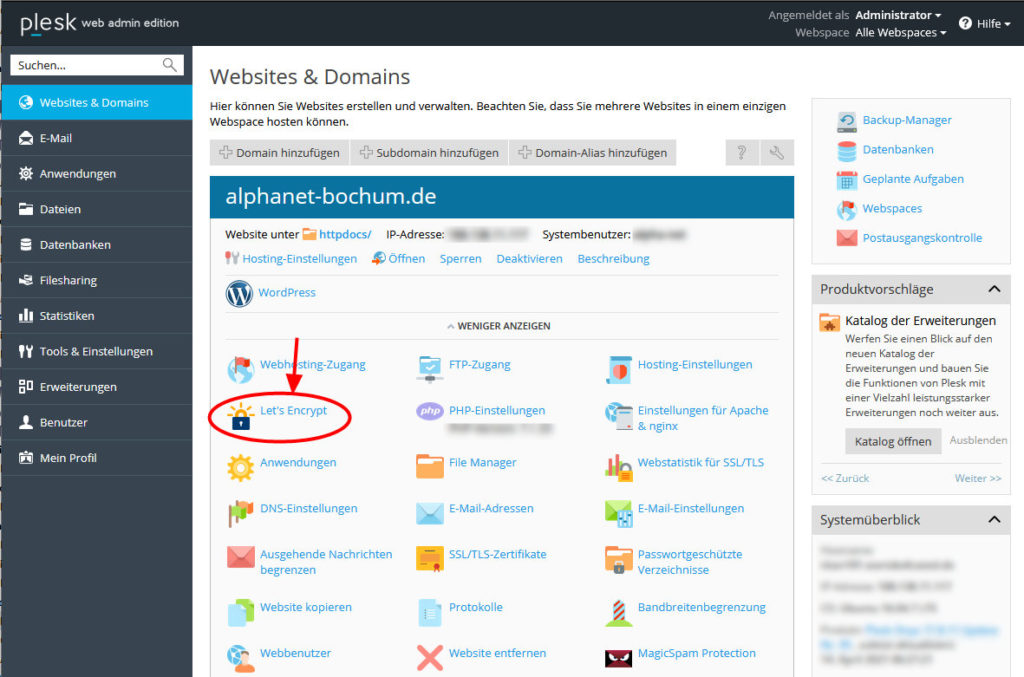

1. Ankündigung per Mail

Meist 30 Tage, bevor das Zertifikat seine Gültigkeit verliert, erhält man eine eMail mit einem Hinweis.

Dafür muss die Benachrichtigung und Mail-Adresse auch richtig konfiguriert sein.

In der Mail selbst steht dann genauer, um welche Domain es sich handelt. Der Schlüssel ändert sich wie gesagt in reegelmäßigen Abständen und somit verliert das Zertifikat irgendwann seine Gültigkeit.

Ich hab hier etwas… gepennt. Viel Zeit blieb mir hier nicht mehr, bis mein Zertifikat abgelaufen wäre und jeder Besucher im Browser statt meiner Seite eine „SSL-Error“ Warn-Seite angezeigt bekommen hätte.

Der Browser hatte nicht ein Byte von meiner Seite weiter abgefragt, wenn das Zertifikat ungültig ist.

Man kann zwar meist irgendwo „eine Außnahme hinzufügen“ oder ein „bin mir das Risiko bewusst“-Link anklicken und kommt dennoch auf die Seite, aber das muss ja nicht sein! Seriös ist war anderes!

Also lange Rede, kurzer Sinn – so ungefähr sieht dann die automatische Erinnerungs-eMail aus:

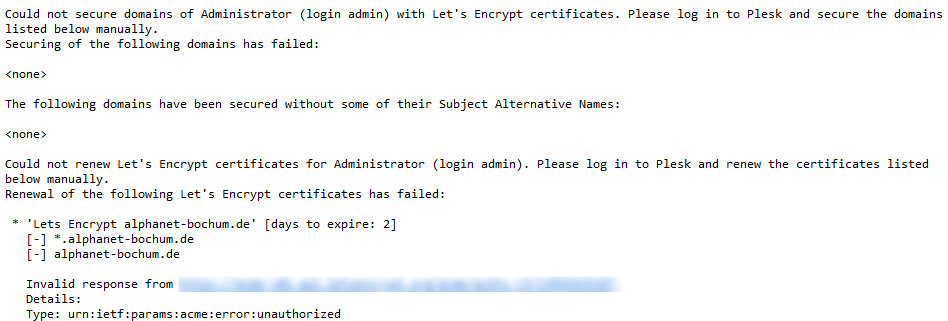

2. Einloggen über SSH, in Plesk und ins Power-Panel

Wir brauchen 2 Browser-Fenster und eine SSH-Konsole (z.B. über Putty)!

Als erstes loggen wir uns in das Power-Panel von Server4You ( https://my.server4you.de/ ) ein:

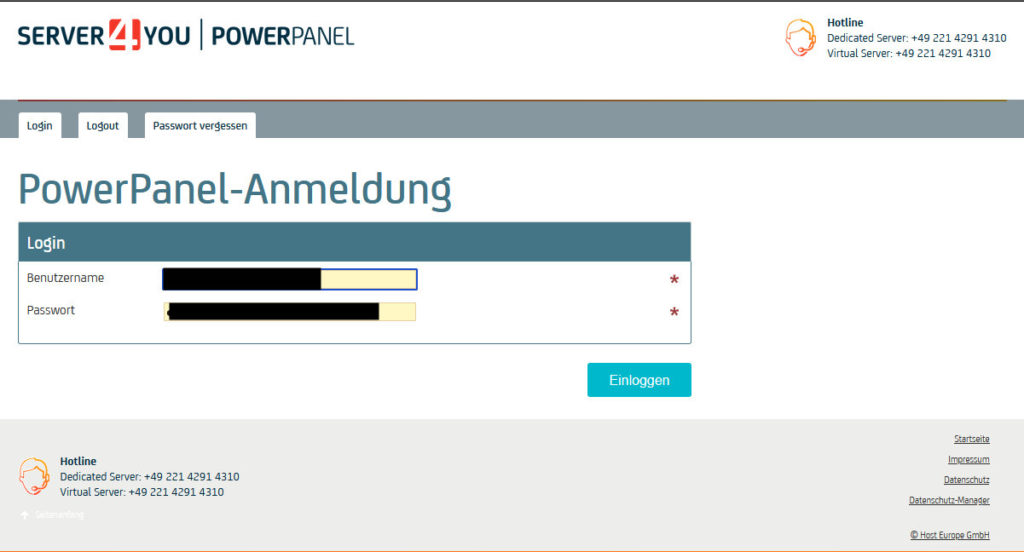

Im zweiten Browserfenster öffnen wir die Oberfläche von Plesk und dort unter „Websites & Domains“ bei der entsprechenden Domain auf „Let’s Encrypt“:

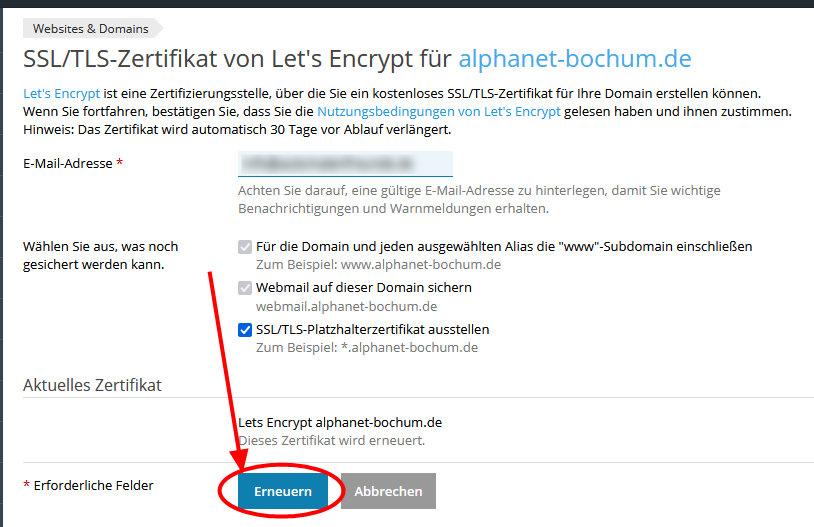

Wenn das Zertifikat schon abgelaufen ist, kommt ihr sofort zum Erneuern-Bildschirm. An sonsten müsst ihr auf „Erneuern“:

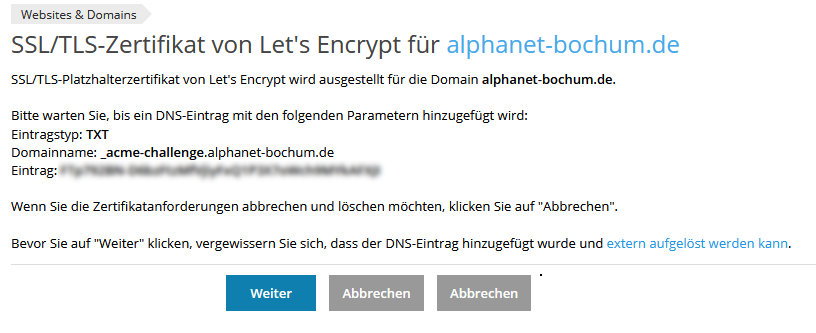

Nun seht ihr, was im Nameserver (englischer Begriff, kein Schreibfehler) eingetragen werden muss! Es muss ein (DNS-)Eintrag angelegt (oder wenn vorhanden, erneuert) werden vom Typ TXT und lautet _acme-challenge.<eure-Domain-ohne-www>.

Der Wert des Eintrags ist der Schlüssel, den der Zertifikats-Anbieter hier vorgibt und an euer Plesk-Panel übermittelt und angezeigt wird:

Darum ist es nun besser, zwei Browserfenster geöffnet zu halten. Kopiert nun den ganzen „Eintrag“ nach dem Doppelpunkt und fügt ihn in den Nameserver ein. Lasst das Fenster mit Plesk besser auf! Bei Fehlern wird der Schlüssel wieder neu generiert und man muss wieder von vorne anfangen.

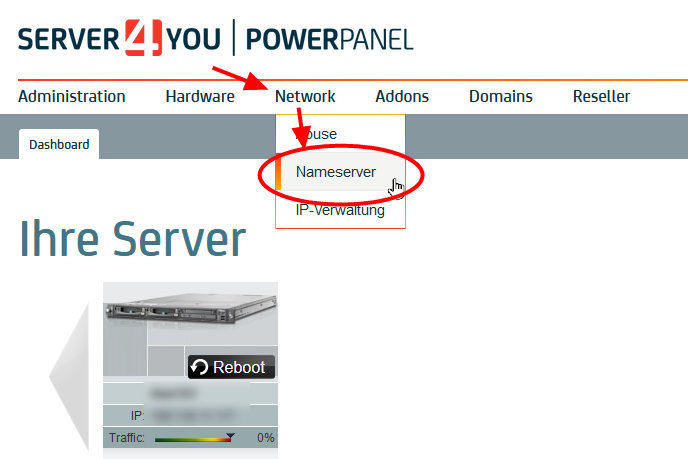

Nun zum Fenster mit dem Server4You-Powerpanel. Ihr findet den Nameserver unter „Network“ -> „Nameserver“

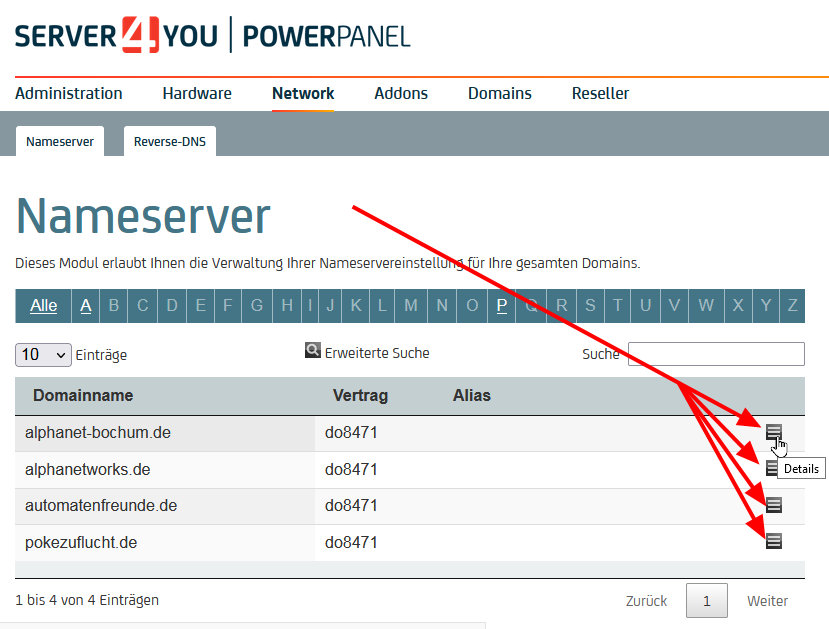

Auf der nächsten Seite findet ihr alle eure Domains und um die DNS-Einträge ändern zu können, müsst ihr bei der entsprechenden Domain auf die „Details“ klicken.

ACHTUNG! PASST UM HIMMELSWILLEN AUF, DASS IHR HIER NUN NICHTS VERSEHENTLICH VERSTELLT ODER LÖSCHT!

VERBINDUNGSVERLUST KANN DIE FOLGE SEIN!!!

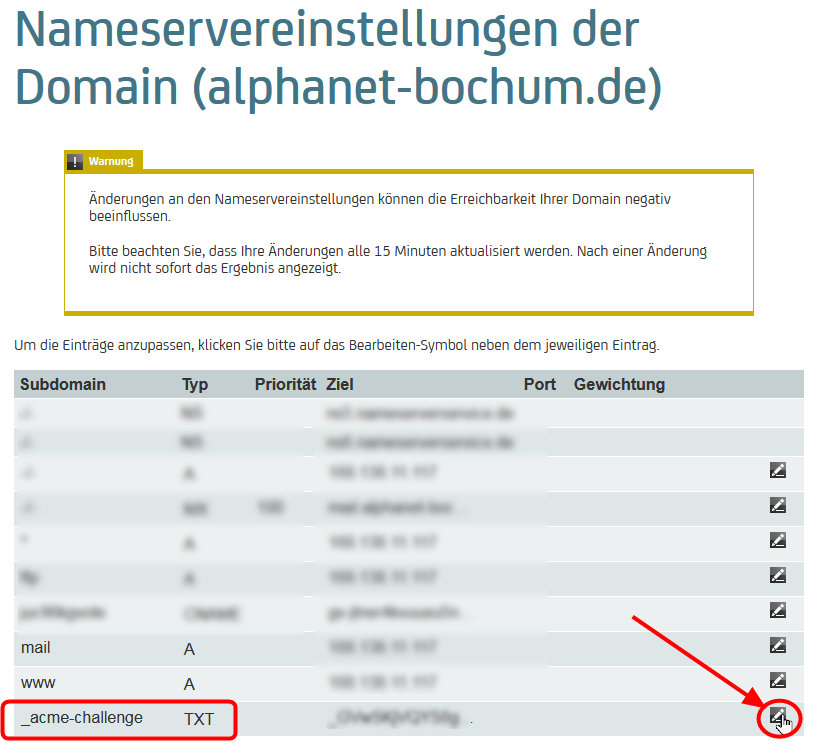

Nun kommt das Fenster, wo alle DNS-Einträge im Nameserver aufgelistet sind.

Unerfahrende sollten hier SEHR VORSICHTIG sein. Verstellt ihr einen Eintrag, außer dem _acme-challenge, werden einzelne Dienste oder die ganze Domain selbst nicht mehr erreichbar sein!

Also bitte NUR auf das Editier-Symbol (ein kleiner Stift) neben _acme-challenge klicken!

Das Schriftfeld mit dem Schlüssel wird nun beschreibbar, löscht alles raus und fügt nun den Schlüssel, den wir in Plesk kopiert hatten hier ein.

Vergewissert euch, dass keine „alten“ oder „fremde“ Zeichen beim kopieren sich eingeschlichen haben, denn der Schlüssel muss 1zu1 stimmen, sonst schlägt die Erneuerung des Zertifikates fehl.

Der Eintrag ist gar nicht vorhanden? Keine Sorge! Der ist sehr schnell angelegt!

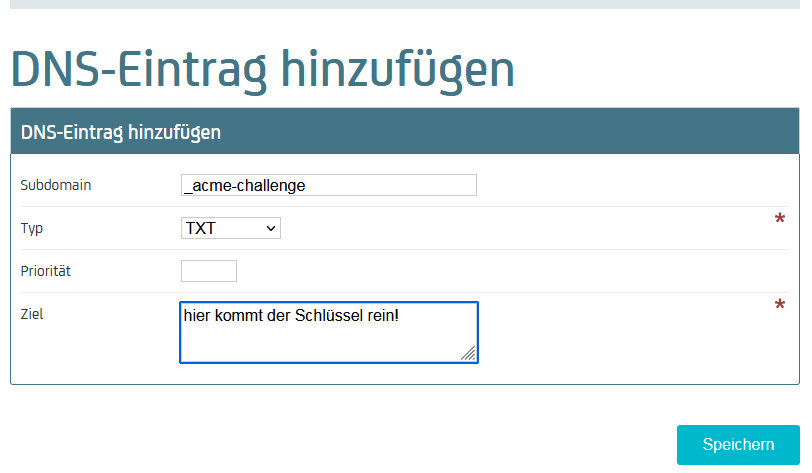

Unter der Tabelle ist eine Eingabemaske, um einen neuen DNS-Eintrag anzulegen. Der Eintrag muss folgendermaßen lauten:

Subdomain: _acme-challenge (den Unterstrich nicht vergessen!)

Typ: TXT

Priorität: <leer lassen>

Ziel: <Der Schlüssel vom Zertifikat aus Plesk>

Wenn der neue Schlüssel abgespeichert wurde, müssen wir nun eine Weile warten, bis die Einträge im großen Internet aktualisiert wurden. Das kann bis zu 20 Minuten dauern. Lasst bis dahin unbedingt die Fenster auf und klickt nirgenswo drauf!

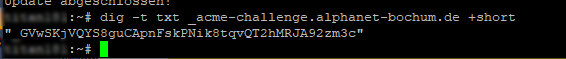

Wir überprüfen nun, ob der neue Schlüssel nun aktiv ist. Dafür öffnen wir eine SSH-Konsole (z.B. mit dem Programm Putty) und loggen uns in den Server ein.

Mit dem folgendem Befehl können wir den Schlüssel abrufen, den auch der Zertifikat-Anbieter sehen kann.

dig -t txt _acme-challenge.<eureDomain.de> +short

Es wird der Schlüssel zwischen den Anführungszeichen ( „<Schlüssel>“ ) angezeigt, der über das Internet in dem DNS-Eintrag gefunden wurde. Hier mal als Beispiel unser alter und schon längst ersetzter Schlüssel.

Geduld ist wichtig. Wartet immer eine Zeit (ca. 2min) und versucht es erneut. Ihr müsst den Befehl nicht jedesmal neu schreiben bei Putty. Einfach mit den Cursor-Tasten einmal die Taste „nach oben“ drücken und der letzte Befehl wird wieder in die Eingabe gezaubert, so das man diesen einfach wieder mit Return oder Enter erneut senden kann.

Wiederholt das nun, bis ihr als Antwort den neuen Schlüssel sieht!

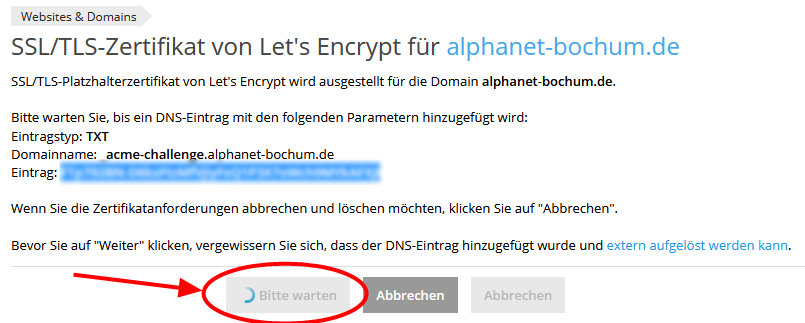

ERST DANN klickt ihr in Plesk auf die Bestätigung zum Übernehmen des neuen Schlüssels:

Wenn alles richtig gemacht wurde, habt ihr euer Zertifikat erfolgreich erneuert und habt erstmal ein paar Wochen Ruhe! Fall nicht, müsst ihr leider alles nochmal von vorne machen, da bei einer fehlerhaften Erneuerung der Schlüssel neu generiert wird.

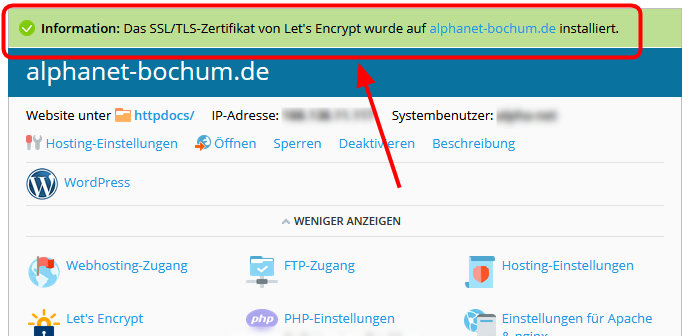

Nach dem Klick dauert es übrigens etwas. Der Server und der Zertifikat-Anbieter tauschen in der Zeit einige Daten zwecks Verschlüsselung aus. Ist alles gut verlaufen, seht ihr den Erfolg in Plesk bestätigt:

Und das war es auch schon. Nun können alle Browser-Fenster geschlossen und die SSH-Konsole mit dem Befehl exit beendet werden! Die Domain hat nun ein neues SSL/TLS-Zertifikat, welches wieder einige Wochen gültig ist!